يتكون الأمن السيبراني من ثلاثة مكونات: الأشخاص والعملية والتكنولوجيا. من بين الثلاثة ، غالبًا ما تكون التكنولوجيا هي محور تركيز الأغلبية ، لأنها ربما تكون أسهل عنصر للتنفيذ. ومع ذلك ، لكي تحقق شركة ما أهدافها الأمنية بنجاح ، يجب عرض العناصر الثلاثة جميعها بنهج منظم ومرن وقابل للتطوير.

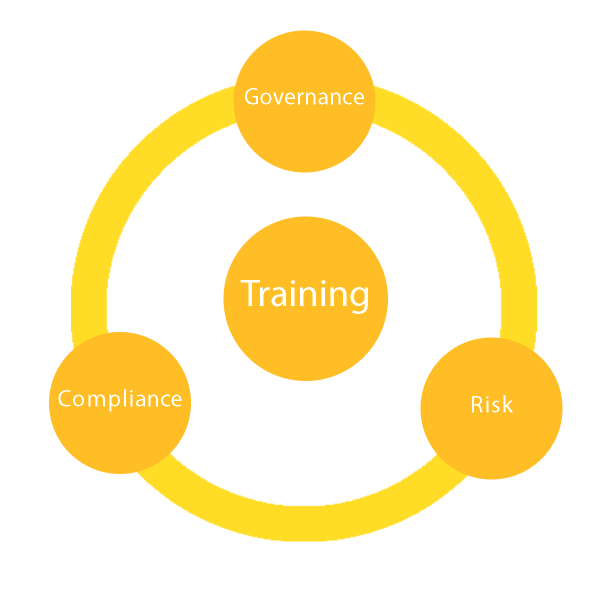

لتحقيق ذلك ، يعد وجود نظام فعال للحوكمة والمخاطر والامتثال (GRC) أمرًا بالغ الأهمية ، لأنه يضمن اتخاذ وجهة نظر شاملة ، مع معالجة المهمة الشاقة للأمن السيبراني. بعد كل شيء ، لا تؤدي أتمتة عملية غير مدروسة جيدًا باستخدام أحدث التقنيات إلى تحسين العملية نفسها أو النتائج النهائية.